Zoomは、深刻なセキュリティの脆弱性について再び批判されています。 一つには、ハッカーは最近、Zoomを介してWindowsアカウントを乗っ取ることができました。今では、ほとんどの人がパスワードなしで安全でないビデオ会議を行っているようです。

ビデオ会議ツールZoomは、冠状動脈炎の流行が始まって以来、絶大な人気を博しています。 同時に、サイバー犯罪者による攻撃やデータ保護貿易主義者による批判が増加しました。 したがって、ZoomのボスであるEric Yuanは水曜日に、同社は今後数か月以内にセキュリティパッチとバグ修正に焦点を当てると述べた。 アプリの新機能の開発は現在保留中です。 現在の2つのセキュリティギャップは、これがいかに重要であるかを示しています。

ズームギャップにより機密データへのアクセスが可能

ある脆弱性では、水曜日にギャップが埋められるまで、ハッカーは機密データや電子メールにアクセスする機会があったと言われていました。 ITセキュリティの専門家であるMatthewHickeyは以前、Zoomユーザーのユーザー名とWindowsパスワードをなんとか傍受したと述べていました。 彼はこれを自分が管理しているサーバーに気付かれることなく転送することができました。 攻撃はかなり簡単に実行できた、とヒッキー氏は語った。

IT企業のハッカーハウスで働くヒッキーは、30分以内にこの攻撃を再現することができました。 会社のコンピューターを持っているユーザーは特に危険にさらされていました。

ほとんどの人はZoomを使用してパスワードなしでビデオ会議を開催しています

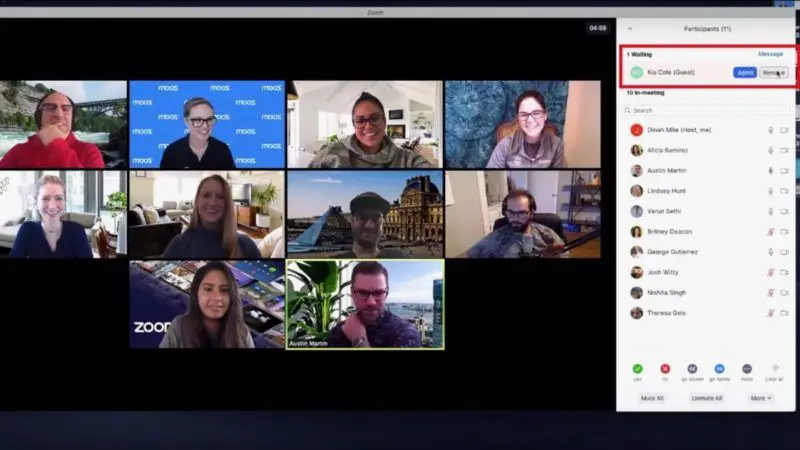

人気のあるセキュリティ研究者のBrianKrebsは、彼のブログKrebsonsecurityで別の問題を報告しました。 彼によると、いわゆるズーム爆撃も、主に不十分なパスワード保護のために可能です。 ズーム爆撃とは、見知らぬ人がズーム会議に不必要に参加することを指します。

自動ズーム会議会議ファインダー「zWarDial」は、パスワードで保護されていない1時間あたり最大100件の会議を検出します。 このツールはまた、Zoomに、デフォルトのパスワードアプローチが誤動作している可能性があるかどうかを調査するように促しましたhttps://t.co/dXNq6KUYb3 pic.twitter.com/h0vB1Cp9Tb

— briankrebs(@briankrebs) 2020年4月2日

クレブス氏によると、パスワードで保護されていないズームビデオ会議を検出できるZ-War-Dialツールは、現在、1時間あたり約100件のそのような会議を見つけると言われています。 このツールは、パスワードで保護されたZoomビデオ会議を見つけることができません。 問題は、一方では、それに応じて会議を確保することを忘れている注意力のないユーザーにあります。 一方で、ズームにも問題があるようです。 クレブス氏によると、ツールは実際に自動パスワードを割り当てる必要があるため、多くの場合、これは機能していないようです。