Trustwaveのセキュリティ専門家が発見した新しいFacebookフィッシング詐欺の目的は、Messengerチャットボットを悪用してユーザーの資格情報を盗むことです。

Trustwaveの調査によると、この最新のFacebookフィッシング詐欺のチャットボットは、ソーシャルネットワークのカスタマーサービス担当者を偽装しています。 これらのボットは、ページ管理者にそのFacebookページのログイン情報を入力するように圧力をかけることにより、ページを制御します。 Trustwaveの通知を受けて、悪意のあるMessengerチャットボットとWebサイトは迅速に削除されました。

本質的に、メッセンジャーチャットボットは、ライブの顧客サービス担当者として機能し、人間の従業員に問い合わせを照会する前にユーザーの問い合わせに応答する特別に作成されたプログラムです。 通常、ライブチャットまたはカスタマーサポートサービスを提供する企業は、これらのボットを使用します。

「スパマーが模倣しているプラットフォームを利用しているという事実は、このキャンペーンを完璧なソーシャルエンジニアリング手法にします。」

-Trustwawe

偽のメッセンジャーチャットボットの説明

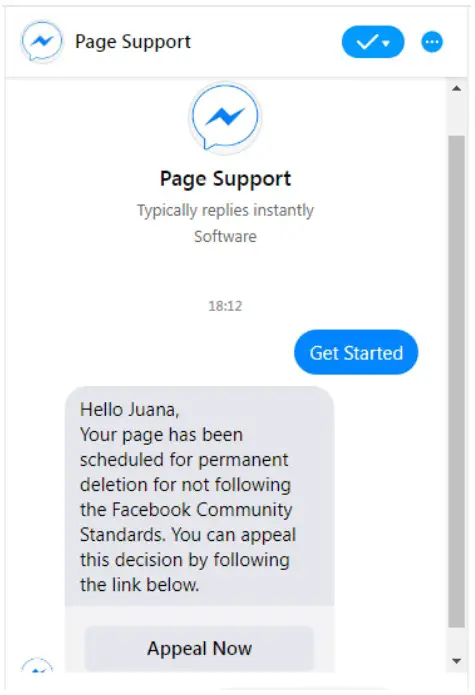

このFacebookフィッシング詐欺は、受信者に、48時間以内にMetaのコミュニティ標準に準拠しなかった場合にFacebookがページを破棄することを警告する電子メールで始まりました。 受信者は、Messengerチャットボットと通信する必要がある[Appeal Now]リンクをクリックすると、GoogleFirebaseによってホストされている偽のMessengerサポートページに送信されました。

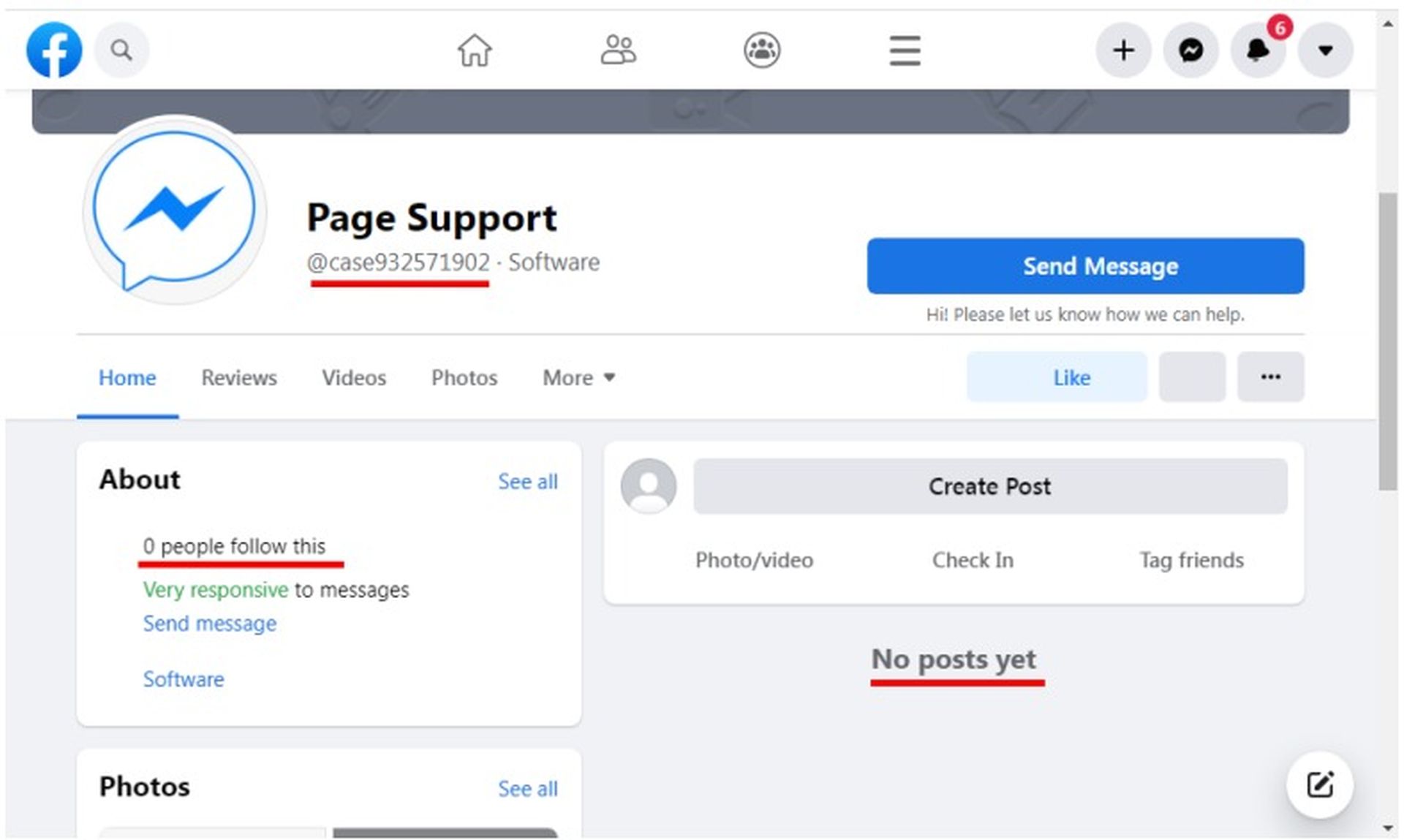

偽のメッセンジャーチャットボットは、研究者によって発見されたように、フォロワーや投稿のないファン/ビジネスページのように機能します。

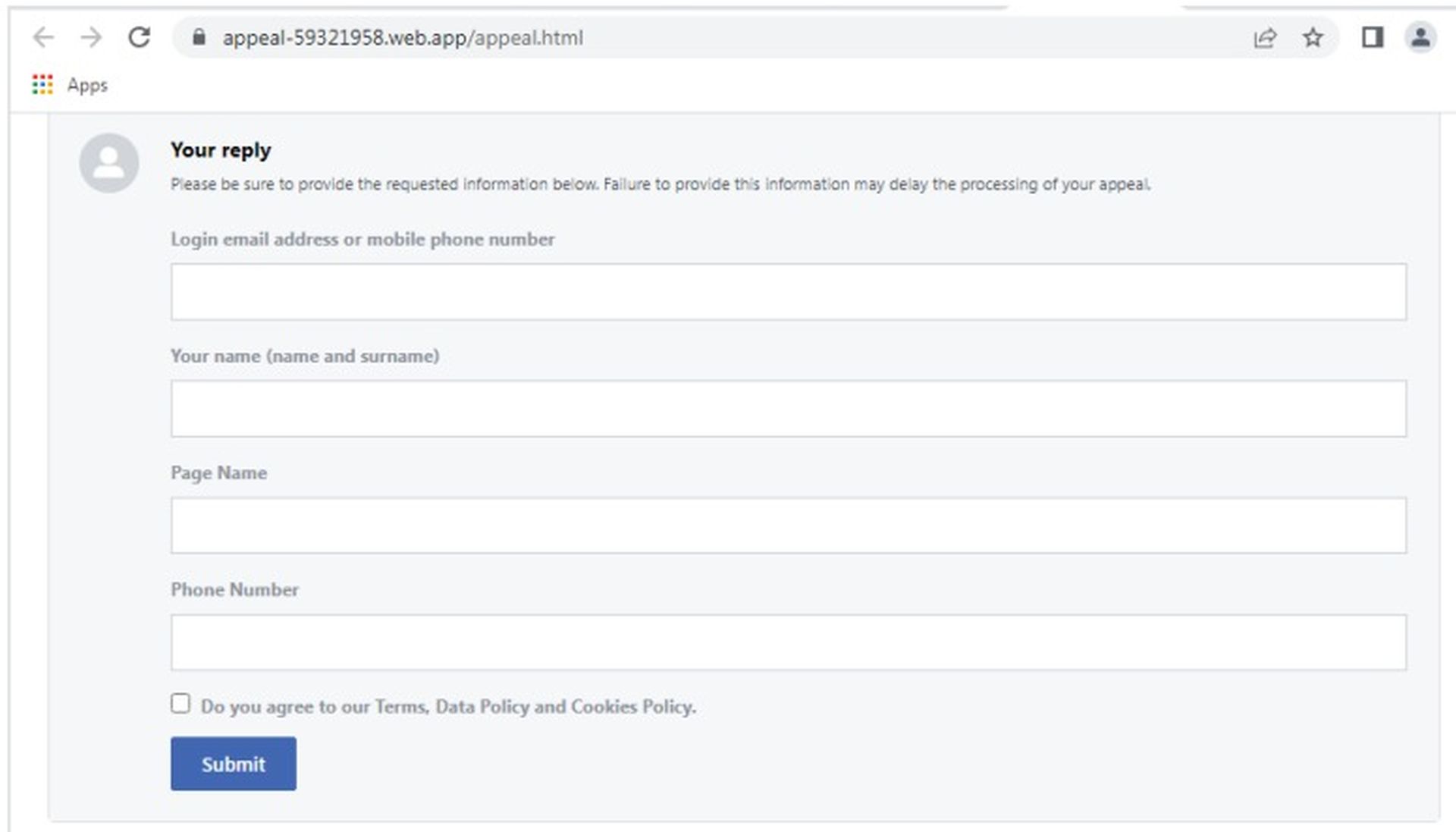

ただし、攻撃者は、プロファイルページの公式メッセンジャーロゴを使用して、ボットに正当性の外観を与えました。 ユーザーは、アピールフォームに名前と名前、メールアドレス、ページ名、携帯電話番号を入力しました。

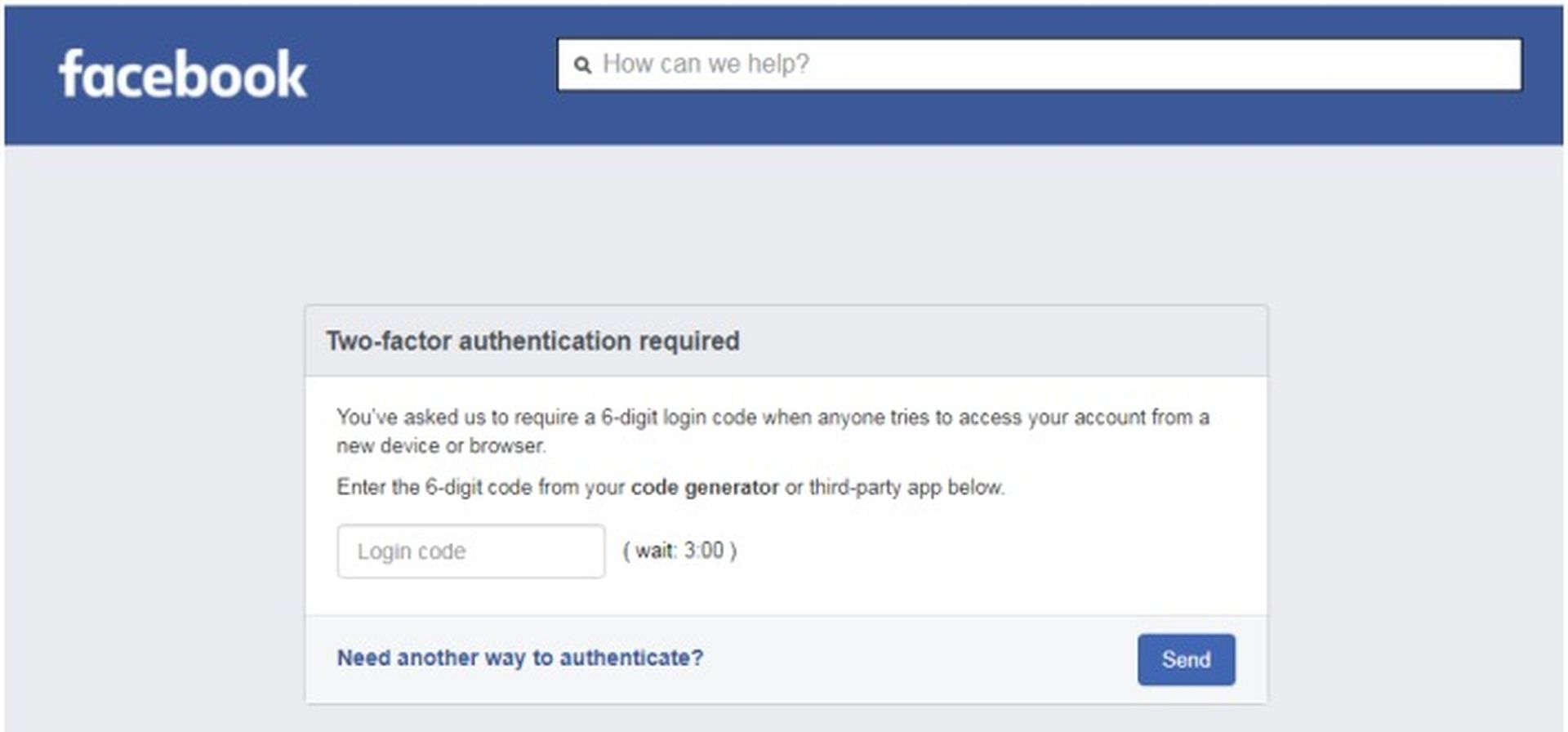

さらに、2FA認証を実行するように求められ、OTPの長さは彼ら次第でした。

ユーザーが[送信]ボタンをクリックした瞬間、攻撃者はフォームとユーザーのログイン情報を取得し、知的財産と著作権ポリシーのMetaの公式ページにリダイレクトしました。 ユーザーはFacebookで興味深い問題に直面しています。記事の手順に従って、「データがありません」というFacebookエラーを修正する方法を学びます。

Facebookのフィッシング詐欺はどのように公開されましたか?

研究者は、その悪意のある発信元を指し示す多くの間違いを電子メールで発見し、それが疑惑を引き起こしました。 例としては、3番目の文のドットの欠落やPageの誤った大文字化などがあります。

電子メールヘッダーの多くの間違いは、電子メールの詐欺をさらに示していました。 たとえば、ポリシーの問題は送信者の名前で書かれていましたが、Facebook/Metaは送信者のドメインを所有していませんでした。

フィッシング攻撃から身を守る方法は?

要約すると、ソーシャルメディアユーザーはこれらの警告通知を開くときに注意を払い、重要な情報を開示する前に常に警告サインを探すことが重要です。 さらに、Facebookやその他のソーシャルネットワーキングプラットフォームで人々とやり取りするときは、常に注意を払うことをお勧めします。

フィッシングの試みでは、脅威アクターはますますチャットボットを使用してパスワードの盗難を自動化し、多くの時間やお金を費やすことなく操作をスケールアップしています。

多くのWebサイトのサポートページにAIとチャットボットが含まれているため、これらの詐欺を見つけるのはより困難です。これにより、ユーザーがサポートケースを開いたときに、これらの詐欺に遭遇したときに正当に見えるようになります。

フィッシングの試みを防ぐ最も簡単な戦略は、ログイン情報を要求するページのURLを常に確認することです。 ドメインが実際のサイトの通常のURLと一致しない場合は、そのページにクレデンシャルを入力しないでください。

信頼性に疑問がある場合は、ユーザーやボットに個人情報を漏らさないでください。代わりに、メタに報告してください。 この最新のFacebookフィッシング詐欺に注意して個人情報を保護し、スマートフォンを紛失したり盗まれたりした場合に個人データを保護する方法をここで学びます。