ロシアのハッカーが自国のウクライナ侵攻を支援するためにさまざまな政府や公的機関を攻撃し、侵入している間、サイバー戦争は続いています。 ロシアがウクライナへの攻撃を開始してから1か月以上経っても、状況はほとんど変わりません。

戦争はオンラインでも行われており、国が後援するロシアのハッカーによるネットキャストは日々大きくなっています。 機密情報を盗むためにシステムに侵入しようとしているか、さらに悪いことに、サイバーの最前線にはたくさんの標的があります。 ロシアのボットネットCyclopsBlinkの出現は、最近、サイバーセキュリティソフトウェア会社のトレンドマイクロによってレポートで特定されました。 これは、そのような活動がますます一般的になっている方法の最新の例にすぎません。

サイクロプスブリンクとは何ですか?

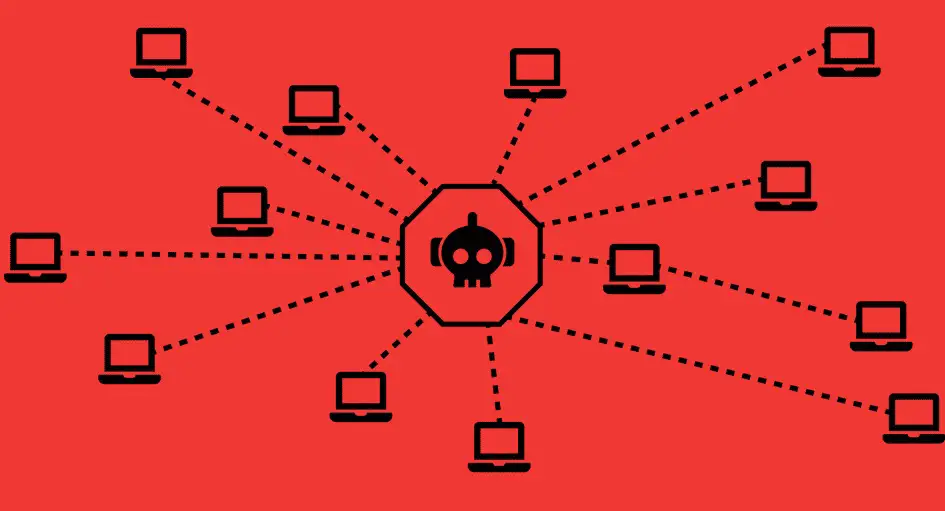

Trend Microのレポートによると、Cyclops Blinkとして知られる「国が後援するボットネット」は少なくとも2019年から運用されており、SandwormまたはVoodooBearと呼ばれるグループに接続されています。 このグループは、ウクライナの電力インフラに対する2015年の攻撃、ジョージア共和国および2018年のオリンピックでの混乱に関連しています。 Fireboxネットワークセキュリティハードウェアは、CyclopsBlinkを備えたVoodooBearのターゲットであるように見えます。そのため、WatchGuardのAsusルーターとデバイスが攻撃されています。 レポートによると、ボットネットは「重要な組織、または経済的、政治的、または軍事的スパイ活動に明らかな価値がある組織」を対象としていません。

ロシアのハッカーの最終目標は何ですか?

ただし、これは「害もファウルもありません」ではありません。 レポートによると、セキュリティの専門家は、ロシアのハッカーがCyclops Blinkを使用する主な目標は、価値の高いターゲットに対する将来の攻撃の基盤を確立することであると考えています。 基本的に、Cyclops Blinkはルーターに感染し、ルーターを使用してデータを盗んだり、他の目的に対して攻撃を仕掛けたりするために作られました。 更新の頻度が少なく、セキュリティが低いかセキュリティがないため、悪用されやすい可能性があるため、特定の軍事的または政治的接続のないAsusルーターはより簡単に侵害される可能性があります。 ハッキングされたデバイスは、コマンドアンドコントロールサーバーのリモートアクセスポイントを設定するために使用されます。 最も厳しい言葉で言えば、明らかなインテリジェンスの価値がないデバイスのランダムな発作は、これが進行中のより大きな何かの準備であることを示している可能性があります。 これにより、マシンが永続的にリンクされる「永遠のボットネット」という恐ろしい概念が生まれます。

Asusは暴行の通知を受け、3月17日の製品セキュリティアドバイザリページの声明で、Cyclops Blinkを調査し、修復措置を講じていると述べました。 ネットワーク所有者が保護を強化するために使用できるセキュリティチェックリストと、影響を受けるすべてのデバイスのリストを提供しました。 Cyclops Blinkは非常に危険であるため、感染を疑うユーザーは、工場出荷時のリセットでさえ十分ではないため、ルーターを交換するだけでよいことをお勧めします。